بچه های کامپیوتر همدان - ورودی ۸۴

این وبلاگ به تمام برو بچز باحال کامپیوتر همدان تعلق داره ..بچه های کامپیوتر همدان - ورودی ۸۴

این وبلاگ به تمام برو بچز باحال کامپیوتر همدان تعلق داره ..ًقابل توجه مترجمین محترم زبان

این نامه توسط یکی از کارمندان شرکت نفت در مسجد سلیمان خطاب به رئیس خود که امریکائی بوده است در دهه 60 میلادی نوشته شده است و در آن گلایه می کند که از زمان انتقال آقائی به نام احمدی چه مشکلاتی برای او پیش آمده است.

(جملات قرمز رنگ اصطلاحات فارسی هست که ایشان دقیقاً به انگلیسی ترجمه کرده است![]() .)

.)

This letter was written by an employee of the NIOC (National Iranian Oil Company) back in the I960?s to his American boss, Mr.Hamilton.

Dear Mr.Hamilton

I, the undersigned, have worked in the NIOC in Masjed-Solyeman for three years, but since Mr.Ahmadi transferred here everything has changed.

I don?t know ?what a wet wood I have sold him? that from the very first day he has been ?pulling the belt to my lift? With all kinds of ?cat dancing? he has tried to become the ?eye and the light? of Mr.Wilson.

He made so much ?mouse running? that finally Mr.Wilson ?became donkey?, and appointed Mr.Ahmadi as his right hand man, and told me to work ?under his hand?

Mr.Wilson promised me that next year he would make me his right hand man, but ?my eye didn?t not drink water?, and I knew that all these were ?hat play?, and he was trying to put a ?hat on my head? I ?put the seal of silence to my lips? and did not say anything. Since that he was just ?putting watermelon under my arms? Knowing that this transfer was only ?good for his aunt?, I started begging him to forget that I ever came to see him and forget my visit altogether. I said ?you saw camel, you did not see camel?... .but he was not ?getting of the devils donkey?.. .?what headache shall I give you? I am now forced to work in the mail house with bunch of ?blind, bald, height and half height? people. ?Imagine how much my ass burns?

Now Mr.Hamilton, ?I turn around your head? you are my only hope and my ?back and shelter?... .?I swear you to the 14 innocents? please ?do some work for me?....?in the resurrection day l'll grasp your skirt!... .?I have six head bread eaters? I kiss your hand and legs?

Your servant

چند تا نکته علمی در مورد امتحانات

روشهای معمول حمله به کامپیوترها

روشهای معمول حمله به کامپیوترها (۱)

قصد دارم طی یکی دو شماره بطور خلاصه به معمولترین روشهایی که مورد استفاده خرابکاران برای ورود به کامپیوتر یا از کارانداختن آن قرارمیگیرد، اشاره کنم :

۱- برنامههای اسب تروا

۲- درهای پشتی و برنامههای مدیریت از راه دور

۳-عدم پذیرش سرویس

۴- وساطت برای یک حمله دیگر

۵- اشتراکهای ویندوزی حفاظتنشده

۶- کدهای قابل انتقال (Java ، JavaScript و ActiveX)

۷- اسکریپتهای Cross-Site

۸- ایمیلهای جعلی

۹- ویروسهای داخل ایمیل

۱۰- پسوندهای مخفی فایل

۱۱- سرویسگیرندگان چت

۱۲- شنود بستههای اطلاعات

۱- برنامههای اسب تروا

برنامههای اسب تروا روشی معمول برای گول زدن شما هستند (گاهی مهندسی اجتماعی نیز گفته میشود) تا برنامههای “درپشتی” را روی کامپیوتر شما نصب کنند. و به این ترتیب اجازه دسترسی آسان کامپیوترتان را بدون اطلاعتان به مزاحمین میدهند، پیکربندی سیستم شما را تغییر میدهند، یا کامپیوترتان را با یک ویروس آلوده میکنند.

۲- درهای پشتی و برنامههای مدیریت از راه دور

روی کامپیوترهای ویندوزی، معمولا سه ابزار توسط مزاحمین برای دسترسی از راه دور به کامپیوترتان استفاده میشود. BackOrifice ، Netbus و SubSeven. این برنامههای درپشتی یا مدیریت از راهدور وقتی نصب میشوند، به افراد دیگر اجازه دسترسی و کنترل کامپیوترتان را میدهند. به شما توصیه میکنیم که شکافهای امنیتی را بخصوص در مورد BackOrifice از CERT مطالعه کنید.

۳- عدم پذیرش سرویس

نوعی دیگر از حمله، Denial-of-Service یا عدمپذیرشسرویس نام دارد. این نوع حمله باعث از کارافتادن یا مشغول شدن بیش از حد کامپیوتر تا حد غیرقابلاستفاده شدن میشود. در بیشتر موارد، آخرین وصلههای امنیتی از حمله جلوگیری خواهند کرد. شایان گفتن است که علاوه بر اینکه کامپیوتر شما هدف یک حمله DoS قرار میگیرد، ممکن است که در حمله DoS علیه یک سیستم دیگر نیز شرکت داده شود.

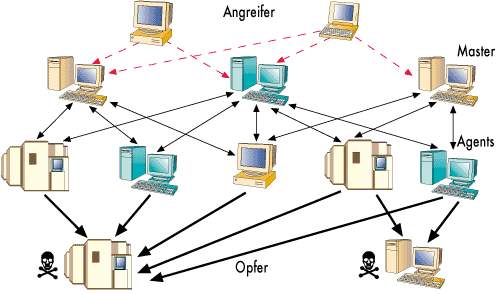

۴- وساطت برای یک حمله دیگر

مزاحمین بهکرات از کامپیوترهای مورد حمله قرارگرفته برای پایگاهی برای حمله به سیستمهای دیگر استفاده میکنند. یک مثال آن چگونگی استفاده از آنها بعنوان ابزار حملات DoS توزیعشده است. مزاحمین یک “عامل” را (معمولا از طریق یک اسب تروا) نصب میکنند که روی کامپیوتر مورد حمله قرارگرفته اجرا میشود و منتظر دستورهای بعدی میماند. سپس، هنگامی که تعدادی از عاملها روی کامپیوترهای مختلف در حال اجرا هستند، به تمام آنها دستور داده میشود که یک حمله denial-of-service را روی یک سیستم پیاده کنند. بنابراین، هدف نهایی حمله، کامپیوتر شما نیست، بلکه سیستم شخص دیگری است – کامپیوتر شما فقط یک ابزار مناسب برای یک حمله بزرگتر است.

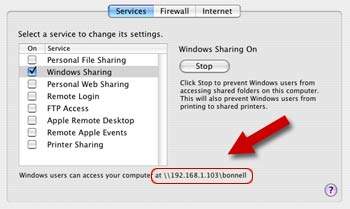

۵- اشتراکهای ویندوزی حفاظتنشده

اشتراکهای شبکه ویندوزی محافظتنشده میتوانند توسط مزاحمین تحت یک روش خودکار برای قراردادن ابزارها روی تعداد زیادی از کامپیوترهای ویندوزی متصل به اینترنت مورد سوءاستفاده قرار گیرند. از آنجا که برای امنیت سایت روی اینترنت وابستگی بین سیستمها وجود دارد، یک کامپیوتر مورد حمله قرارگرفته نه تنها مشکلاتی برای صاحبش فراهم میکند، بلکه تهدیدی برای سایتهای دیگر روی اینترنت محسوب میشود. عامل بالقوه بزرگی در گستره وسیع برای ظهور ناگهانی سایر ابزارهای مزاحمت وجود دارد که از اشتراکهای شبکه ویندوزی محافظتنشده استفاده میکند.

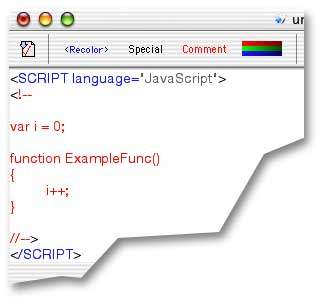

۶- کدهای قابل انتقال (Java ، JavaScript و ActiveX)

گزارشهایی در مورد مشکلات با ” کدهای سیار” ( مانند Java، JavaScript و ActiveX) وجود داشته است. اینها زبانهای برنامهسازی هستند که به توسعهدهندگان وب اجازه نوشتن کدهای قابل اجرا در مرورگر شما را میدهند. اگرچه کد عموما مفید است، اما میةواند توسط مزاحمان برای جمعآوری اطلاعات (مثلا وبسایتهایی که سر میزنید) یا اجرای کدهای آسیبرسان روی کامپیوتر شما مورد استفاده قرار گیرد. امکان از کار انداختن Java، JavaScript و ActiveX در مرورگر شما وجود دارد. توصیه میشود که اگر در حال مرور وبسایتهایی هستید که با آنها آشنا نیستید یا اطمینان ندارید، این کار را انجام دهید، اگرچه از خطرات احتمالی در استفاده از کدهای سیار در برنامههای ایمیل آگاه باشید. بسیاری از برنامههای ایمیل از همان کد بعنوان مرورگرهای وب برای نمایش HTML استفاده میکنند. بنابراین، شکافهای امنیتی که بر Java، JavaScript و ActiveX اثرگذارند، اغلب علاوه بر صفحات وب در ایمیلها هم قابل اجرا هستند.

امنیت شبکه

مفاهیم امنیت شبکه

امنیت شبکه یا Network Security پردازه ای است که طی آن یک شبکه در مقابل انواع مختلف تهدیدات داخلی و خارجی امن می شود. مراحل ذیل برای ایجاد امنیت پیشنهاد و تایید شده اند:

1- شناسایی بخشی که باید تحت محافظت قرار گیرد.

2- تصمیم گیری درباره مواردی که باید در مقابل آنها از بخش مورد نظر محافظت کرد.

3- تصمیم گیری درباره چگونگی تهدیدات

4- پیاده سازی امکاناتی که بتوانند از دارایی های شما به شیوه ای محافظت کنند که از نظر هزینه به صرفه باشد.

5- مرور مجدد و مداوم پردازه و تقویت آن درصورت یاقتن نقطه ضعف

مفاهیم امنیت شبکه

برای درک بهتر مباحث مطرح شده در این بخش ابتدا به طرح بعضی مفاهیم در امنیت شبکه می پردازیم.

1- منابع شبکه

در یک شبکه مدرن منابع بسیاری جهت محافظت وجود دارند. لیست ذیل مجموعه ای از منابع شبکه را معرفی می کند که باید در مقابل انواع حمله ها مورد حفاظت قرار گیرند.

1- تجهیزات شبکه مانند روترها، سوئیچ ها و فایروالها

2- اطلاعات عملیات شبکه مانند جداول مسیریابی و پیکربندی لیست دسترسی که بر روی روتر ذخیره شده اند.

3- منابع نامحسوس شبکه مانند عرض باند و سرعت

4- اطلاعات و منابع اطلاعاتی متصل به شبکه مانند پایگاه های داده و سرورهای اطلاعاتی

5- ترمینالهایی که برای استفاد هاز منابع مختلف به شبکه متصل می شوند.

6- اطلاعات در حال تبادل بر روی شبکه در هر لحظه از زمان

7- خصوصی نگهداشتن عملیات کاربرن و استفاده آنها از منابع شبکه جهت جلوگیری از شناسایی کاربران.

مجموعه فوق به عنوان دارایی های یک شبکه قلمداد می شود.

2- حمله

حال به تعریف حمله می پردازیم تا بدانیم که از شبکه در مقابل چه چیزی باید محافظت کنیم. حمله تلاشی خطرناک یا غیر خطرناک است تا یک منبع قابل دسترسی از طریق شبکه ، به گونه ای مورد تغییر یا استفاده قرار گیرد که مورد نظر نبوده است.برای فهم بهتر بد نیست حملات شبکه را به سه دسته عمومی تقسیم کنیم:

1- دسترسی غیرمجاز به منابع و اطلاعات از طریق شبکه

2- دستکاری غیرمجاز اطلاعات بر روی یک شبکه

3- حملاتی که منجر به اختلال در ارائه سرویس می شوند و اصطلاحا Denial of Service نام دارند.

کلمه کلیدی در دو دسته اول انجام اعمال به صورت غیرمجاز است. تعریف یک عمل مجاز یا غیرمجاز به عهده سیاست امنیتی شبکه است، اما به عبارت کلی می توان دسترسی غیرمجاز را تلاش یک کاربر جهت دیدن یا تغییر اطلاعاتی که برای وی در نظر گرفته نشده است، تعریف نمود اطلاعات روی یک شبکه نیز شامل اطلاعات موجود بر روی رایانه های متصل به شبکه مانند سرورهای پایگاه داده و وب ، اطلاعات در حال تبادل بر روی شبکه و اطلاعات مختص اجزاء شبکه جهت انجام کارها مانند جداول مسیریابی روتر است. منابع شبکه را نیز می توان تجهیزات انتهایی مانند روتر و فایروال یا مکانیزمهای اتصال و ارتباط دانست.

هدف از ایجاد امنیت شبکه ، حفاظت از شبکه در مقابل حملات فوق است، لذا می توان اهداف را نیز در سه دسته ارائه کرد:

1- ثابت کردن محرمانگی داده

2- نگهداری جامعیت داده

3- نگهداری در دسترس بودن داده

3- حلیل خطر

پس از تعیین دارایی های شبکه و عوامل تهدیدکننده آنها ، باید خطرات مختلف را ارزیابی کرد. در بهترین حالت باید بتوان از شبکه در مقابل تمامی انواع خطا محافظت کرد، اما امنیت ارزان به دست نمی آید. بنابراین باید ارزیابی مناسبی را بر روی انواع خطرات انجام داد تا مهمترین آنها را تشخیص دهیم و از طرف دیگر منابعی که باید در مقابل این خطرات محافظت شوند نیز شناسایی شوند. دو فاکتور اصلی در تحلیل خطر عبارتند از :

1- احتمال انجام حمله

2- خسارت وارده به شبکه درصورت انجام حمله موفق

4- سیاست امنیتی

پس از تحلیل خطر باید سیاست امنیتی شبکه را به گونه ای تعریف کرد که احتمال خطرات و میزان خسارت را به حداقل برساند. سیاست امنیتی باید عمومی و در حوزه دید کلی باشد و به جزئیات نپردازد. جزئیات می توانند طی مدت کوتاهی تغییر پیدا کنند اما اصول کلی امنیت یک شبکه که سیاست های آن را تشکیل می دهند ثابت باقی می مانند.در واقع سیاست امنیتی سه نقش اصلی را به عهده دارد:

1- چه و چرا باید محافظت شود.

2- چه کسی باید مسئولیت حفاظت را به عهده بگیرد.

3- زمینه ای را بوجود آورد که هرگونه تضاد احتمالی را حل و فصل کند.

سیاستهای امنیتی را می توان به طور کلی به دو دسته تقسیم کرد:

1- مجاز (Permissive) : هر آنچه بطور مشخص ممنوع نشده است ، مجاز است.

2- محدود کننده (Restrictive) : هر آنچه بطور مشخص مجاز نشده است ، ممنوع است.

معمولا ایده استفاده از سیاستهای امنیتی محدودکننده بهتر و مناسبتر است چون سیاستهای مجاز دارای مشکلات امنیتی هستند و نمی توان تمامی موارد غیرمجاز را برشمرد. المانهای دخیل در سیاست امنیتی در RFC 2196 لیست و ارائه شده اند.

5- طرح امنیت شبکه

با تعریف سیاست امنیتی به پیاده سازی آن در قالب یک طرح امنیت شبکه می رسیم. المانهای تشکیل دهنده یک طرح امنیت شبکه عبارتند از :

1- ویژگیهای امنیتی هر دستگاه مانند کلمه عبور مدیریتی و یا بکارگیری SSH

2- فایروالها

3- مجتمع کننده های VPN برای دسترسی از دور

4- تشخیص نفوذ

5- سرورهای امنیتی AAA ( Authentication، Authorization and Accounting) و سایر خدمات AAA برای شبکه

6- مکانیزمهای کنترل دسترسی و محدودکننده دسترسی برای دستگاههای مختلف شبکه

6- نواحی امنیتی

تعریف نواحی امنیتی نقش مهمی را در ایجاد یک شبکه امن ایفا می کند. در واقع یکی از بهترین شیوه های دفاع در مقابل حملات شبکه ، طراحی امنیت شبکه به صورت منطقه ای و مبتنی بر توپولوژی است و یکی از مهمترین ایده های مورد استفاده در شبکه های امن مدرن ، تعریف نواحی و تفکیک مناطق مختلف شبکه از یکدیگر است. تجهیزاتی که در هر ناحیه قرار می گیرند نیازهای متفاوتی دارند و لذا هر ناحیه حفاظت را بسته به نیازهای امنیتی تجهیزات نصب شده در آن ، تامین می کند. همچنین منطقه بندی یک شبکه باعث ایجاد ثبات بیشتر در آن شبکه نیز می شود.

نواحی امنیتی بنابر استراتژی های اصلی ذیل تعریف می شوند.

1- تجهیزات و دستگاههایی که بیشترین نیاز امنیتی را دارند (شبکه خصوصی) در امن ترین منطقه قرار می گیرند. معمولا اجازه دسترسی عمومی یا از شبکه های دیگر به این منطقه داده نمی شود. دسترسی با کمک یک فایروال و یا سایر امکانات امنیتی مانند دسترسی از دور امن (SRA) کنترل می شود. کنترل شناسایی و احراز هویت و مجاز یا غیر مجاز بودن در این منطقه به شدت انجام می شود.

2- سرورهایی که فقط باید از سوی کاربران داخلی در دسترس باشند در منطقه ای امن ، خصوصی و مجزا قرار می گیرند. کنترل دسترسی به این تجهیزات با کمک فایروال انجام می شود و دسترسی ها کاملا نظارت و ثبت می شوند.

3- سرورهایی که باید از شبکه عمومی مورد دسترسی قرار گیرند در منطقه ای جدا و بدون امکان دسترسی به مناطق امن تر شبکه قرار می گیرند. درصورت امکان بهتر است هر یک از این سرورها را در منطقه ای مجزا قرار داد تا درصورت مورد حمله قرار گرفتن یکی ، سایرین مورد تهدید قرار نگیرند. به این مناطق DMZ یا Demilitarized Zone می گویند.

4- استفاده از فایروالها به شکل لایه ای و به کارگیری فایروالهای مختلف سبب می شود تا درصورت وجود یک اشکال امنیتی در یک فایروال ، کل شبکه به مخاطره نیفتد و امکان استفاده از Backdoor نیز کم شود

چه طول کلیدی در رمزنگاری مناسب است؟

شکستن کلیدهای رمزنگاری

امنیت هر الگوریتم مستقیماً به پیچیده بودن اصولی مربوط است که الگوریتم بر اساس آن بنا شده است.

امنیت رمزنگاری بر اساس پنهان ماندن کلید است نه الگوریتم مورد استفاده. در حقیقت، با فرض اینکه که الگوریتم از قدرت کافی برخوردار است (یعنی که ضعف شناختهشدهای که بتوان برای نفوذ به الگوریتم استفاده کرد، وجود نداشته باشد) تنها روش درک متن اصلی برای یک استراق سمع کننده، کشف کلید است.

در بیشتر انواع حمله، حملهکننده تمام کلیدهای ممکن را تولید و روی متن رمزشده اعمال میکند تا در نهایت یکی از آنها نتیجه درستی دهد. تمام الگوریتمهای رمزنگاری در برابر این نوع حمله آسیبپذیر هستند، اما با استفاده از کلیدهای طولانیتر، میتوان کار را برای حملهکننده مشکلتر کرد. هزینه امتحان کردن تمام کلیدهای ممکن با تعداد بیتهای استفاده شده در کلید بصورت نمایی اضافه میشود، و این در حالیست که انجام عملیات رمزنگاری و رمزگشایی بسیار کمتر افزایش مییابد.

الگوریتمهای متقارن

DES که یک الگوریتم کلید متقارن است معمولا از کلیدهای ۶۴ بیتی برای رمزنگاری و رمزگشایی استفاده میکند. الگوریتم متن اولیه را به بلوکهای ۶۴ بیتی میشکند و آنها را یکییکی رمز میکند.

3DES الگوریتم پیشرفتهتر است و در آن الگوریتم DES سه بار اعمال میشود (در مقاله رمزنگاری به آن اشاره شده است). نسخه دیگری از این الگوریتم (پایدارتر از قبلیها) از کلیدهای ۵۶بیتی و با فضای کلید موثر ۱۶۸بیت استفاده میکند و سه بار عملیات رمزنگاری را انجام میدهد.

جدول زیر زمان لازم برای یافتن کلید در الگوریتم DES را نشان میدهد.

|

طول کلید |

تعداد کلیدهای ممکن |

زمان مورد نیاز برای ۱ رمزگشایی در هر میلیثانیه |

زمان مورد نیاز برای ۱،۰۰۰،۰۰۰ رمزگشایی در هر میلیثانیه |

|

۳۲ بیت |

۱۰۹×۴/۳ =۲۳۲ |

۳۵/۸ دقیقه = ۲۳۱میلیثانیه |

۲/۱۵ میلیثانیه |

|

۵۶ بیت |

۱۰۱۶×۷/۲ =۲۵۶ |

۱۱۴۲ سال = ۲۵۵میلیثانیه |

۱۰ ساعت |

|

۱۲۸ بیت |

۱۰۳۸×۳/۴ =۲۱۲۸ |

۱۰۲۴×۵/۴ سال = ۲۱۲۷میلیثانیه |

۱۰۱۸×۵/۴ سال |

|

۱۶۸ بیت |

۱۰۵۰×۳/۷ =۲۱۶۸ |

۱۰۳۶×۵/۹ سال = ۲۱۶۷میلیثانیه |

۱۰۳۰×۵/۹ سال |

ستون سوم مربوط به کامپیوترهایی است که میتوانند در هر میلیثانیه یک رمزگشایی را انجام دهند که برای کامپیوترهای امروزی توان محاسباتی معقولی محسوب میشود. ستون آخر برای سیستمهای بسیار بزرگ محاسباتی است بطوریکه قدرت پردازش یک میلیون برابر زیاد شده باشد.

بدون در نظر گرفتن طول کلید، الگوریتمهای متقارن قوی نیز نمیتوانند امنیت الگوریتمهای نامتقارن را داشته باشند، زیرا کلید باید بین دو طرف ارتباط مبادله شود.

الگوریتمهای نامتقارن

عموماً سیستمی امن محسوب میشود که هزینه شکستن آن بیشتر از ارزش دیتایی باشد که نگهداری میکند. اما در ذهن داشته باشید که با افزایش قدرت محاسباتی، سیستمهای رمزنگاری، آسانتر توسط روشهای سعی و خطا مورد حمله قرار خواهند گرفت.

برای مثال، طبق گزارشی از سایت RSA، تخمین زده می شود که یک کلید ۲۱۵ بیتی می تواند با هزینه ای کمتر از ۱ میلیون دلار و یک تلاش ۸ ماهه شکسته شود. RSA توصیه میکند که کلیدهای ۲۱۵ بیتی در حال حاضر امنیت کافی ایجاد نمی کنند و باید بنفع کلیدهای ۸۶۷ بیتی برای استفاده های شخصی کنار بروند! به همین ترتیب برای استفاده شرکتها کلیدهای ۱۰۲۴ بیتی و از ۲۰۴۸ بیت برای کلیدهای فوق العاده ارزشمند استفاده شود. البته پیش بینی شده است که این مقادیر تا حداقل سال ۲۰۰۴ معتبر خواهد بود. با پیشرفتهای موجود احتمالا در این زمان نیاز به افزودن بر طول کلید ها خواهد بود.

جدول زیر نشاندهنده افراد یا گروههایی است که توانایی شکستن کلیدها با طولهای متفاوت را دارند.

|

طول کلید |

نفوذگران بالقوه |

|

۲۵۶ بیتی |

افراد عادی |

|

۳۸۴ بیتی |

گروههای تحقیق دانشگاهی و شرکتها |

|

۵۱۲ بیتی |

گروههای دولتی با تمام امکانات |

|

۷۶۸ بیتی |

امن برای کوتاه مدت |

|

۱۰۲۴ بیتی |

امن تا آینده نزدیک |

|

۲۰۴۸ |

امن احتمالا تا چند ده سال! |